Certified SOC Analyst (CSA)

Pelatihan intensif 5 hari untuk menguasai Security Operations Center (SOC), analisis ancaman, dan respon insiden secara profesional.

Ikuti Training Certified SOC Analyst (CSA)

Pelatihan Certified SOC Analyst (CSA) memberikan peserta kemampuan untuk memantau, menganalisis, dan merespons insiden siber secara profesional. Program ini mengajarkan proses Security Operations Center (SOC) secara menyeluruh, mulai dari pengumpulan log, analisis ancaman, hingga mitigasi insiden. Dengan pelatihan intensif 5 hari, peserta siap menghadapi tantangan keamanan siber nyata, menggunakan SIEM dan tools populer, serta siap meraih sertifikasi resmi EC-Council CSA.

Simak Keuntungan Ikut Pelatihan di Temika Cyber

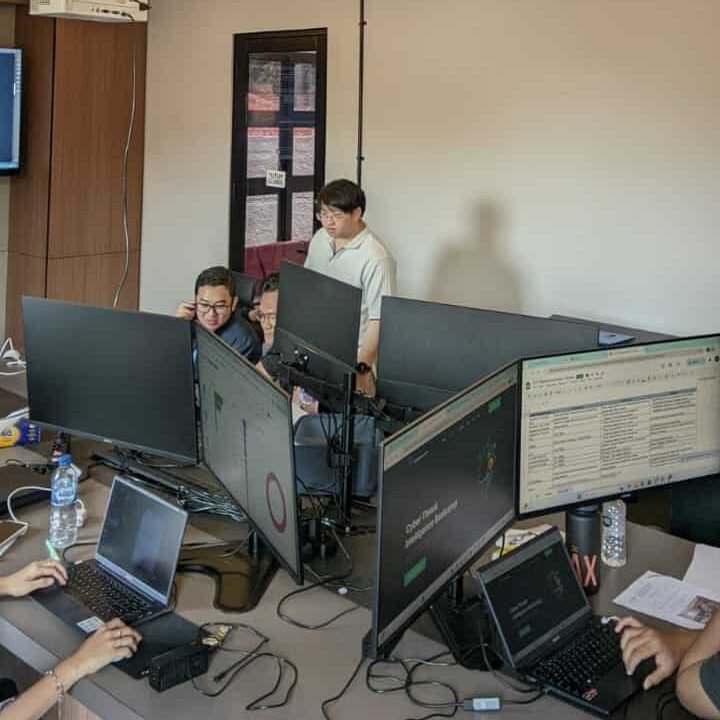

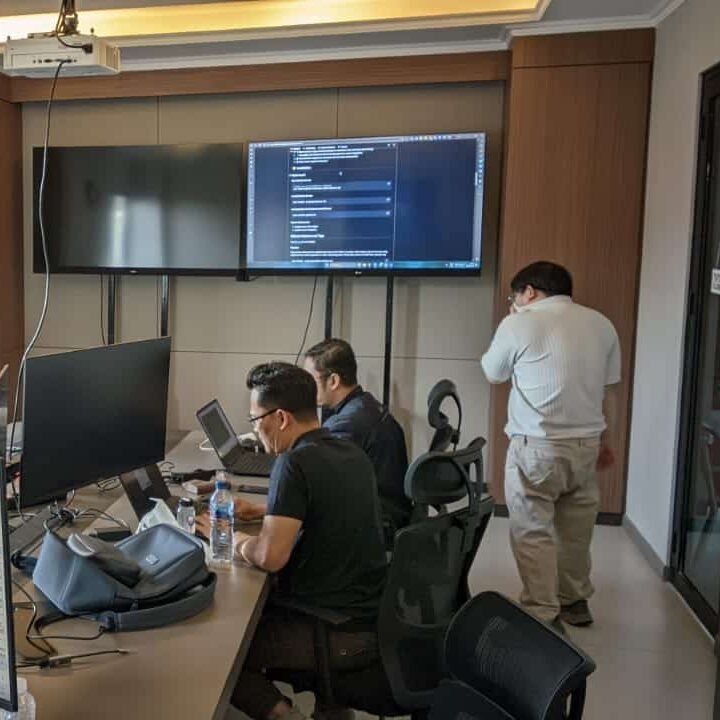

Hands-on SOC Lab & Monitoring Simulation

Simulasi nyata dalam memantau, mendeteksi, dan merespons insiden menggunakan SIEM dan tools populer.

Materi Resmi EC-Council CSA

Kurikulum sesuai standar EC-Council mencakup threat analysis, incident response, log monitoring, dan forensic dasar.

Exclusive Alumni Community

Gabung dengan komunitas alumni Temika Cyber untuk diskusi, update materi, sharing pengalaman, dan peluang karier.

Exam Preparation & Certification Path

Tips, soal latihan, dan bimbingan untuk menghadapi ujian CSA hingga meraih sertifikasi resmi.

Career-Ready Skills & Networking

Kuasai skill krusial: threat containment, forensic investigation, communication in crisis, hingga compliance reporting.

Threat Intelligence Integration

Peserta belajar memanfaatkan threat intelligence feed untuk meningkatkan akurasi deteksi dan respons insiden.

Kenapa Harus Menguasai CSA?

🚀 Permintaan Tenaga Kerja Tinggi

SOC Analyst sangat dibutuhkan di era serangan siber yang terus meningkat. Perusahaan besar dan organisasi pemerintah mencari profesional yang mampu memantau, menganalisis, dan merespons ancaman secara cepat.

💰 Prospek Karier Menjanjikan

Profesional SOC di Indonesia maupun global memiliki peluang karier yang luas. Menguasai CSA meningkatkan peluang untuk mendapatkan posisi di SOC, Cybersecurity Analyst, atau Threat Intelligence Analyst dengan gaji menarik.

⚡ Skill Krusial & Real-Time Response

CSA membekali peserta kemampuan deteksi ancaman, analisis log, investigasi insiden, dan threat intelligence. Dengan skill ini, organisasi bisa beralih dari reaktif ke proaktif menghadapi serangan siber.

Jadwal Pelatihan

Pelatihan dimulai

Program Akan dilaksanakan secara: –

Periode Kelas: –

Estimasi Durasi Belajar: –

Tujuan Pelatihan

Setelah menyelesaikan kursus ini dengan sukses, peserta akan mampu:

-

Memahami peran dan tanggung jawab seorang SOC Analyst.

-

Menguasai proses monitoring dan analisis log keamanan.

-

Mampu mendeteksi dan merespons insiden siber secara cepat.

-

Memahami berbagai jenis serangan siber dan indikator kompromi (IOC).

-

Menggunakan SIEM dan tools SOC populer untuk analisis keamanan.

-

Meningkatkan kemampuan investigasi forensic dasar.

-

Menyiapkan peserta siap menghadapi ujian sertifikasi CSA resmi.

Silabus

- 09:00 – 09:30: Welcome & Course Introduction

- Introductions and setting expectations.

- Overview of CSA program and exam process.

- 09:30 – 10:45: Module 01 – SOC Concepts & Architecture

- Roles and responsibilities of a SOC Analyst.

- Understanding SOC operations, workflows, and levels (Tier 1-3).

- 10:45 – 11:00: Morning Break

- 11:00 – 12:30: Module 02 – Security Fundamentals

- OSI model, TCP/IP basics, and network protocols.

- Introduction to cybersecurity principles and frameworks.

- 12:30 – 13:30: Lunch Break

- 13:30 – 15:00: Module 03 – Threat Landscape Overview

- Common attack types and threat actors.

- Indicators of Compromise (IOCs) and Tactics, Techniques, and Procedures (TTPs).

- 15:00 – 15:15: Afternoon Break

- 15:15 – 16:45: Module 04 – Hands-on: Basic SOC Monitoring

- Introduction to SIEM dashboards and alerts.

- Hands-on Lab: Monitoring sample network logs.

- 16:45 – 17:00: Day 1 Wrap-up & Q&A

- 09:00 – 10:30: Module 05 – Log Types & Sources

- Network, server, endpoint, and application logs.

- Hands-on Lab: Collecting and analyzing logs from multiple sources.

- 10:30 – 10:45: Morning Break

- 10:45 – 12:15: Module 06 – SIEM Fundamentals

- Introduction to SIEM tools and correlation rules.

- Hands-on Lab: Configuring alerts and dashboards.

- 12:15 – 13:15: Lunch Break

- 13:15 – 15:00: Module 07 – Threat Intelligence Integration

- Using threat intelligence feeds to enrich alerts.

- Hands-on Lab: Mapping IOCs to real-world threats.

- 15:00 – 15:15: Afternoon Break

- 15:15 – 16:45: Module 08 – Case Study: Incident Detection

- Simulating real-world incidents for detection exercises.

- 16:45 – 17:00: Day 2 Wrap-up & Q&A

- 09:00 – 10:30: Module 09 – Incident Response Lifecycle

- Preparation, Identification, Containment, Eradication, Recovery, Lessons Learned.

- 10:30 – 10:45: Morning Break

- 10:45 – 12:15: Module 10 – Endpoint & Network Forensics

- Basic forensic investigation on endpoints and network devices.

- Hands-on Lab: Analyzing suspicious files and network traffic.

- 12:15 – 13:15: Lunch Break

- 13:15 – 15:00: Module 11 – Malware Analysis Basics

- Identifying malware types and infection methods.

- Hands-on Lab: Safe environment malware analysis.

- 15:00 – 15:15: Afternoon Break

- 15:15 – 16:45: Module 12 – Case Study: Incident Handling

- Integrating detection, response, and analysis in realistic scenarios.

- 16:45 – 17:00: Day 3 Wrap-up & Q&A

- 09:00 – 10:30: Module 13 – Advanced SIEM & Correlation

- Advanced alert tuning and threat correlation.

- Hands-on Lab: Customizing rules and alerts for critical incidents.

- 10:30 – 10:45: Morning Break

- 10:45 – 12:15: Module 14 – Cloud & Hybrid Security Monitoring

- Monitoring cloud workloads and hybrid environments.

- Hands-on Lab: Cloud logs and alerting scenarios.

- 12:15 – 13:15: Lunch Break

- 13:15 – 15:00: Module 15 – Threat Hunting Techniques

- Proactive hunting using SIEM and threat intelligence.

- Hands-on Lab: Hunting for hidden threats in simulated network.

- 15:00 – 15:15: Afternoon Break

- 15:15 – 16:45: Module 16 – Case Study: SOC Advanced Operations

- Practical exercises integrating monitoring, hunting, and response.

- 16:45 – 17:00: Day 4 Wrap-up & Q&A

- 09:00 – 10:30: Module 17 – Review of SOC & Incident Handling

- Recap of key concepts, workflows, and practical skills.

- 10:30 – 10:45: Morning Break

- 10:45 – 12:15: Module 18 – Threat Scenarios & Analysis

- Hands-on Lab: Analyzing complex threat scenarios.

- 12:15 – 13:15: Lunch Break

- 13:15 – 15:00: Module 19 – Exam Tips & Practice Questions

- Discussion of exam format, practice questions, and scoring tips.

- 15:00 – 15:15: Afternoon Break

- 15:15 – 16:45: Module 20 – Mock Assessment & Q&A

- Scenario-based mock assessment to simulate real exam environment.

- 16:45 – 17:00: Course Wrap-up & Certification Guidance

Meet Your Expert

Trainer 1

Ethical Hacker

Trainer 2

Ethical Hacker

Apa Kata Mereka Tentang Pelatihan Ini

Sertifikasi Profesional Kami

Dapatkan Harga Spesial Selama Promo

Early Bird I

- Intensive Training (5 Days)

- Official EC-Council Exam Voucher

- Official Training Material (e-Courseware)

- Official iLabs Access

- Certificate of Attendance

FAQ

Mereka Telah Mempercayakannya Kepada Kami